Okta と連携した OptiSigns SSO設定ガイド

はじめに

社内ユーザーから外部の協力者まで、複数の関係者が OptiSigns 環境にアクセスする場合があります。アクセスの安全性を確保するために、アイデンティティ管理プラットフォームである Okta を使用してSAML SSOを設定することを推奨します。これにより、ログインプロセスを効率化し、ログインポリシーを統一することができます。さらに、ユーザーおよびグループのロール管理や多要素認証などの機能と組み合わせることで、ユーザーと管理者の双方にとって、より安全な環境を構築することができます。

本記事では、Okta と OptiSigns を活用したSSOログインを行えるようになる手順を紹介します。

SSOの設定方法

OptiSigns でサブドメインを設定

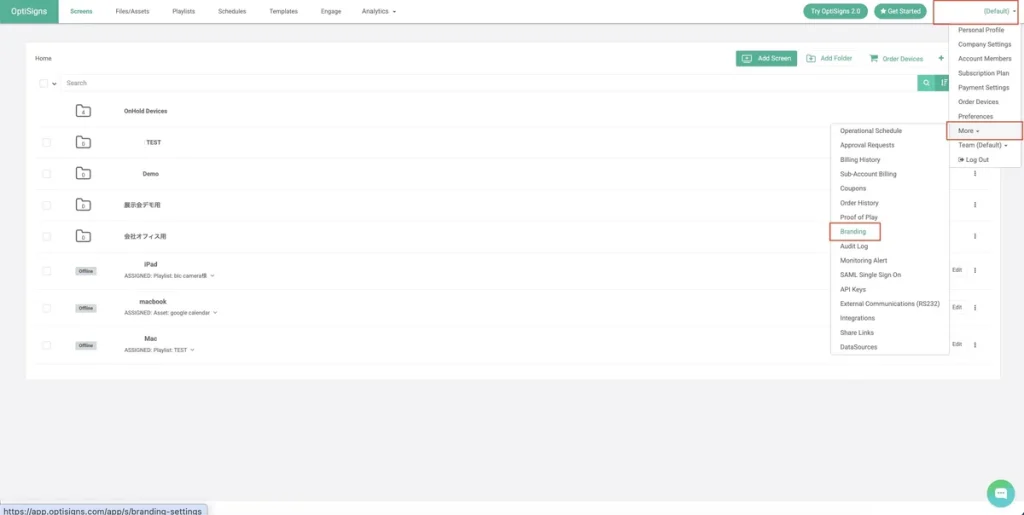

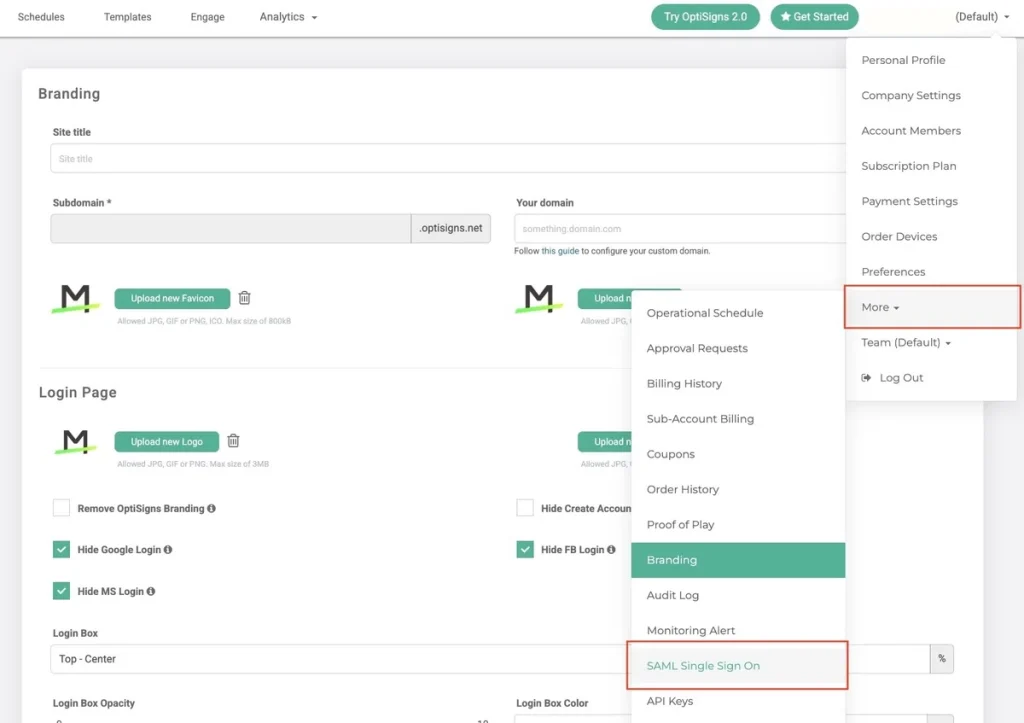

1. 「Branding(ブランディング)」設定画面に移動します。

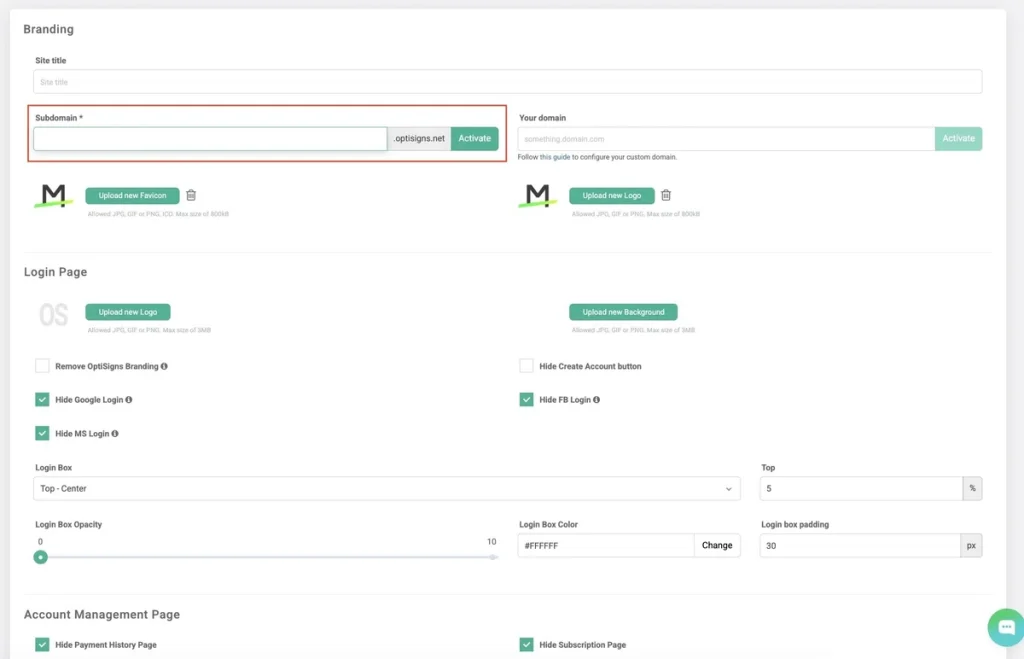

2. サブドメインのタイトルを入力し(必須)、「Activate(有効化)」をクリックします。

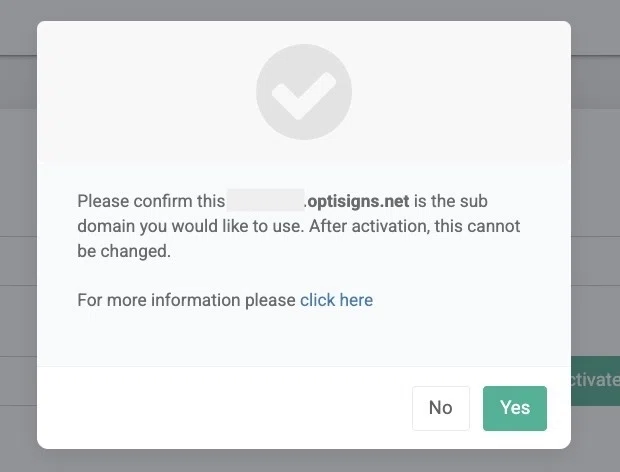

サブドメイン名の確認を求められます。有効化後はサブドメインを変更することはできません。

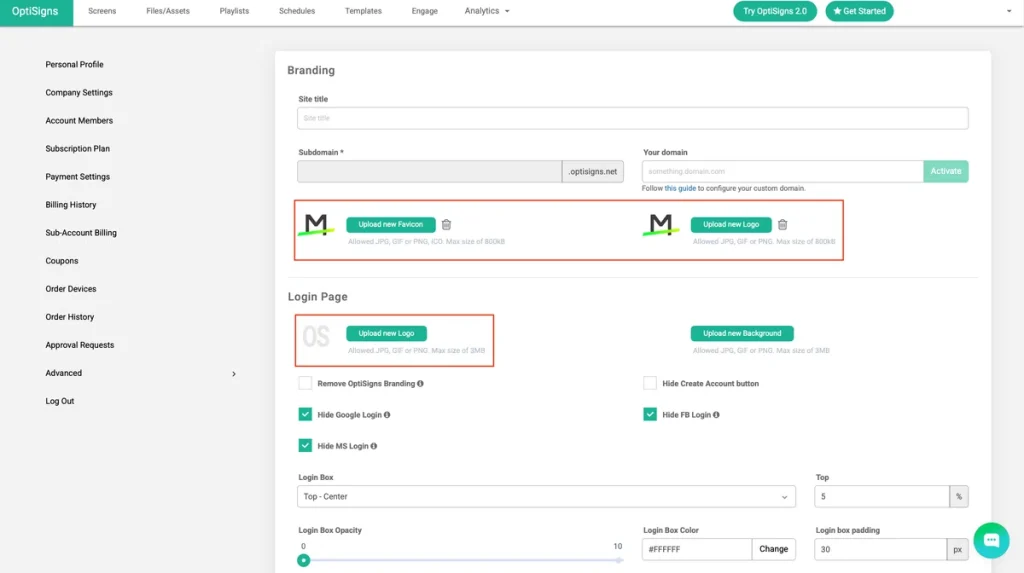

3. ロゴをログインページに表示したい場合は、画像ファイルをアップロードすることもできます。

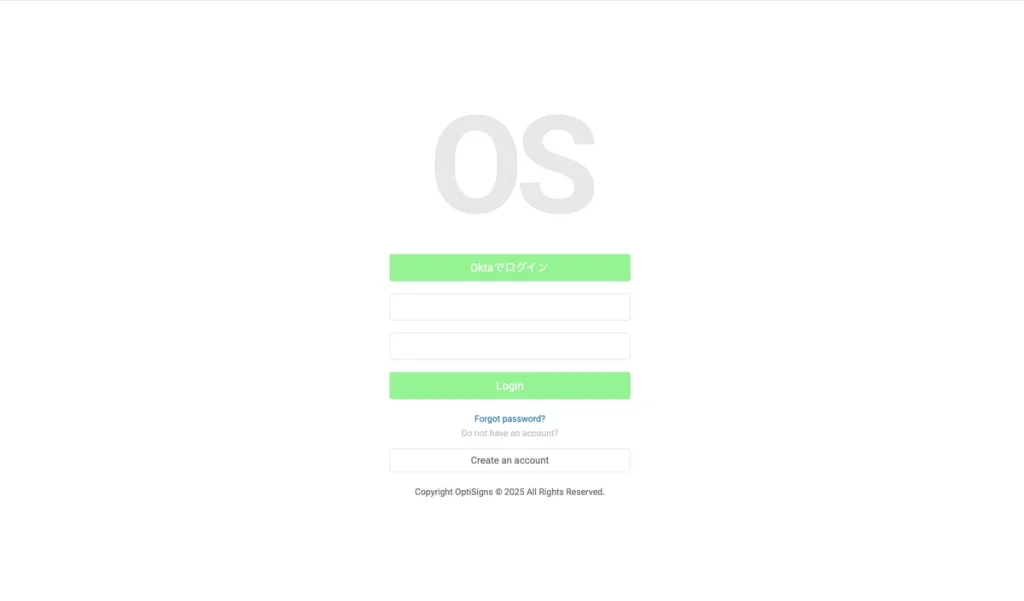

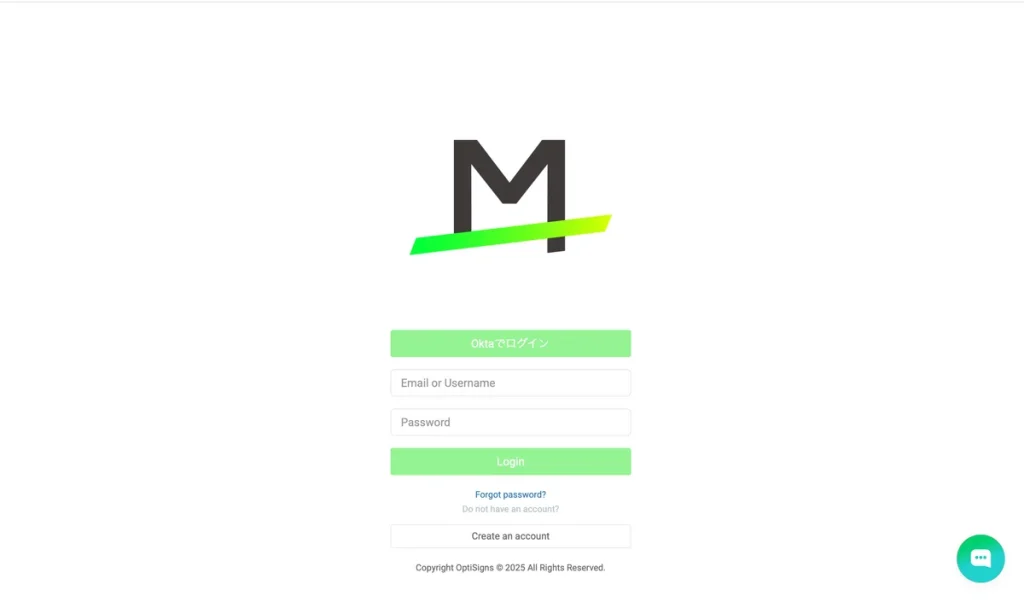

例:ロゴ画像をアップロードした場合としない場合のログインページ

ロゴなし

ロゴあり

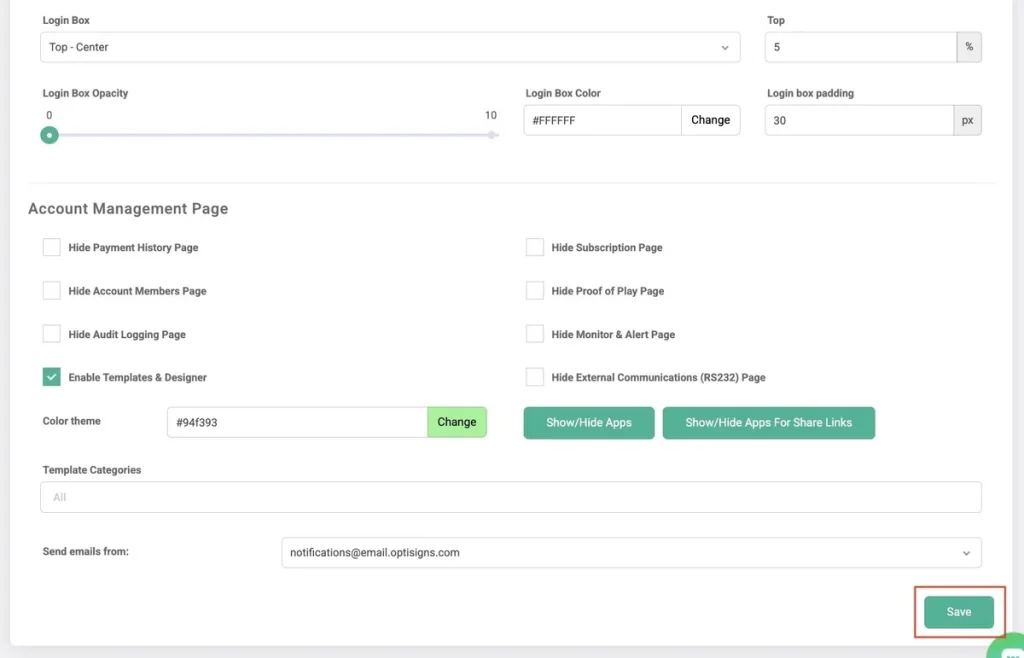

また、ログインページや OptiSigns 環境のボタンの色などをカスタマイズすることも可能です。これは、自社のブランドカラーを反映させたい場合に便利です。

4. 「Save(保存)」をクリック

SAML SSOを有効化する

サブドメインを作成したら、次に SAML SSO を有効化します。

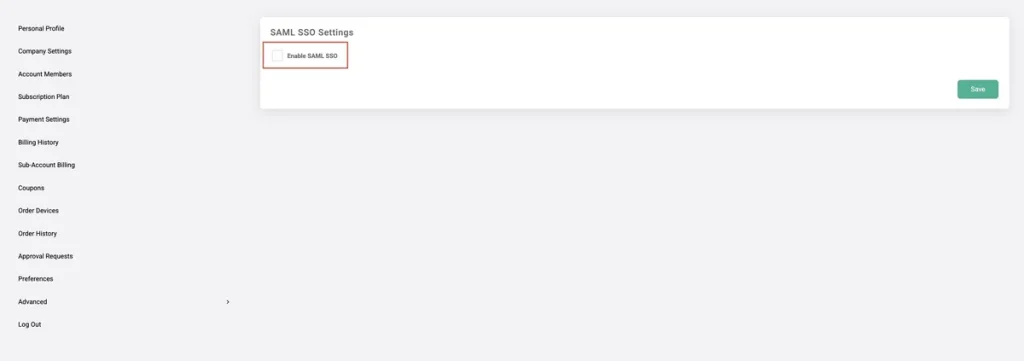

1. 「SAML Single Sign On(SAMLシングルサインオン)」設定ページに移動し、「Enable SAML SSO(SAMLシングルサインオンを有効化)」 にチェックを入れます。

チェックを入れると、いくつかの設定項目が表示されます。

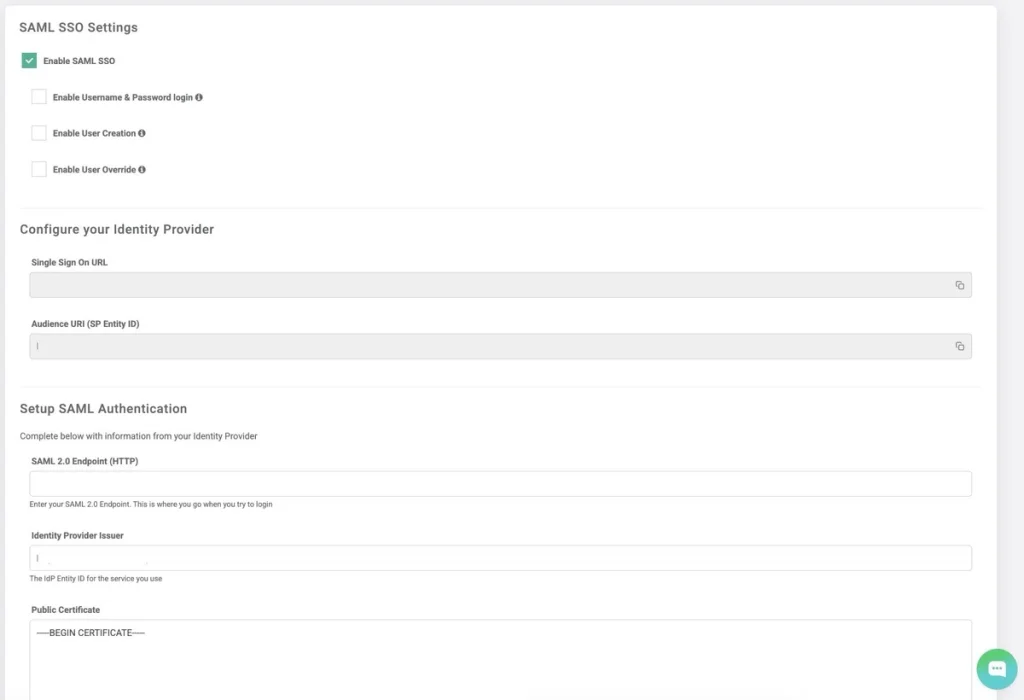

このページは主に以下の4つのセクションで構成されています:

- SAML SSO Settings (SAML SSO設定)

- Configure your Identity Provider (アイデンティティプロバイダー設定)

- Setup SAML Authentication( SAML認証の設定)

- Advanced Settings (詳細設定)

SAML SSO設定では、以下の3つの設定を行えます:

- Enable Username and Password Login (ユーザー名とパスワードでのログインを有効化):ユーザーがユーザー名とパスワードでログインできるようにします。統合が完了したら、セキュリティ強化のために無効化することを推奨します。

- Enable User Creation (ユーザー作成を有効化):認証されたユーザーが OptiSigns 上に存在しない場合、自動的にユーザープロファイルを作成します。

- Enable User Override (ユーザー上書きを有効化): Okta 上でユーザーのグループ割り当てが変更された場合、OptiSigns のユーザープロファイル設定が「Advanced Settings (詳細設定)」で定義されたグループマッピングとロール割り当てに基づいて上書きされます。

設定の構成を始めるには、まず Okta 環境で OptiSigns アプリを作成します。その後、IdP(アイデンティティプロバイダー)の設定を行い、SAML認証をセットアップします。

なお、Okta ユーザーが Okta ダッシュボード/拡張機能からログインできるようにするには、別途 OptiSigns のブックマークアプリを Okta 上で作成する必要があります。

仕組みとしては、OptiSigns アプリが OptiSigns と Okta を連携させる役割を持ち、ブックマークアプリは、Okta ダッシュボード/拡張機能から OptiSigns へアクセスできるようにするためのものです。

Okta で OptiSigns アプリを作成

以下の設定は Okta の管理者のみ構成可能です。

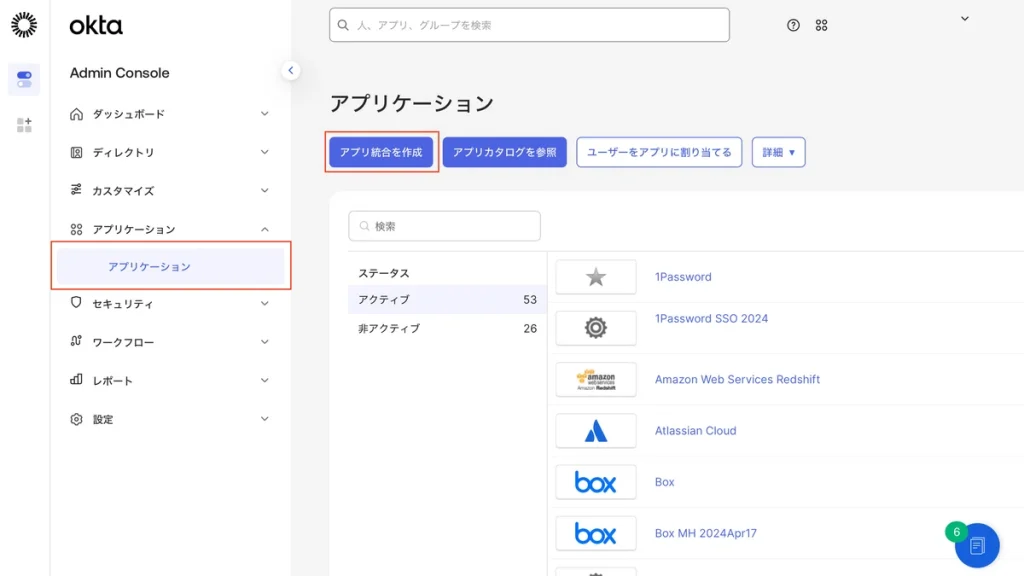

1. 管理コンソールから「アプリケーション」に移動し、「アプリ統合を作成」をクリックします。

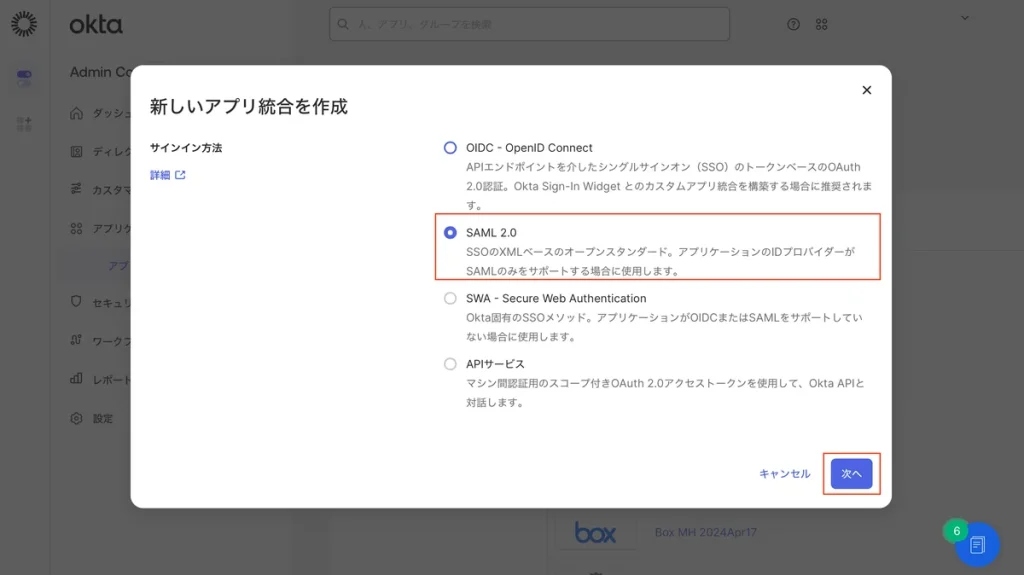

2. 「SAML 2.0」を選択

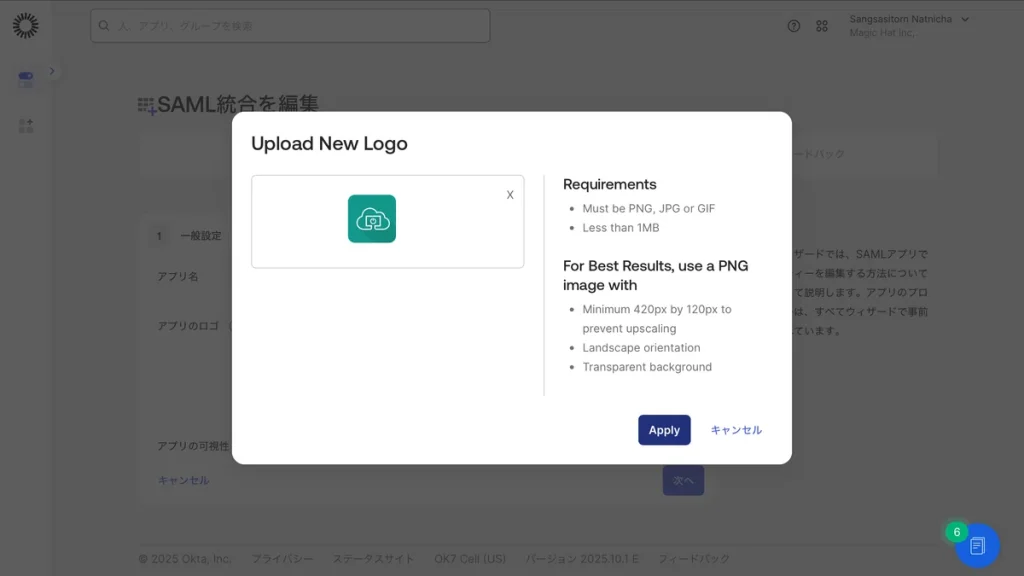

3. アプリ名を入力します(必須)。ロゴの画像ファイルをアップロードもここでできます。

アプリ名の入力とログのアップロード

ロゴのアップロード

4. 「次へ」をクリックします。

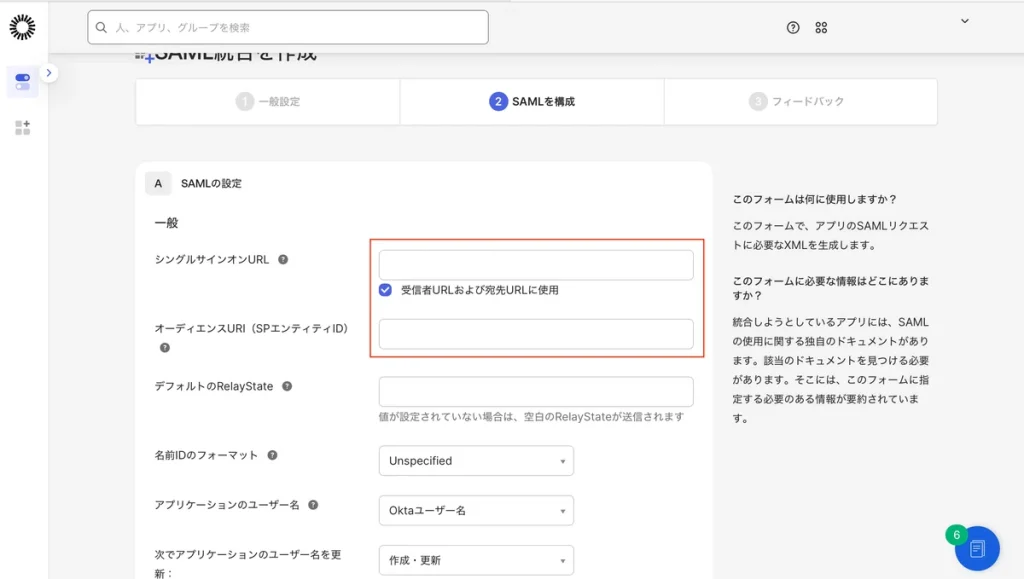

ここで、「SAML設定」ページが見れます。このページには、IdPの構成に必要な情報が載っています。

IdPの構成

IdPの設定はOptiSignsのSAML設定ページで行えます。

1. OptiSigns のSAML設定ページに移動します。

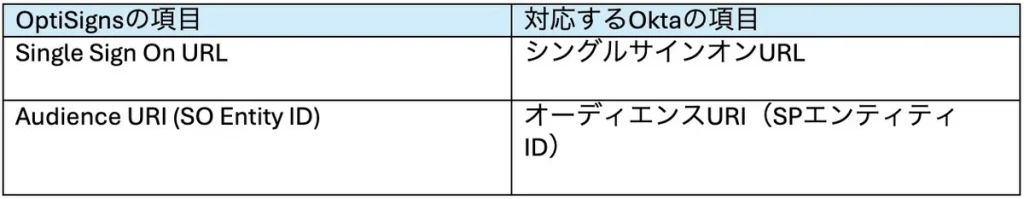

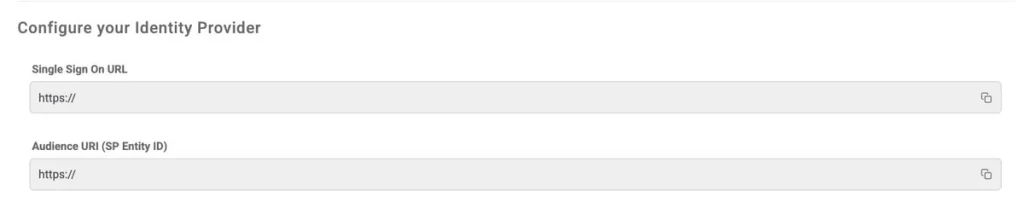

2.「Configure your Identity Provider(IdPを構成)」セクションにある2つのURLをコピーし、Okta の「SAMLの設定」の空欄に貼り付けます。

Okta と OptiSigns で対応する項目

OptiSigns 側の項目

Okta 側の項目

3. Okta 側でURLを貼り付け、 「次へ」をクリックし、「フィードバック」画面に進みます。

4. 「これは当社で作成した社内アプリです」にチェックを入れます。

5. 「終了」をクリックします。

SAML 認証の構築

IdPの設定が完了したら、SAML認証の設定に進みます。

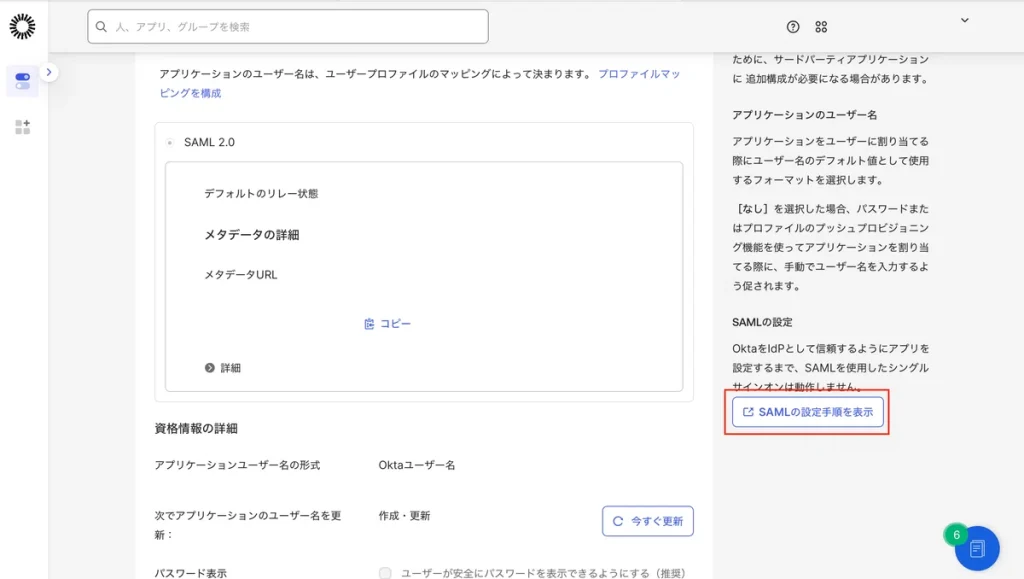

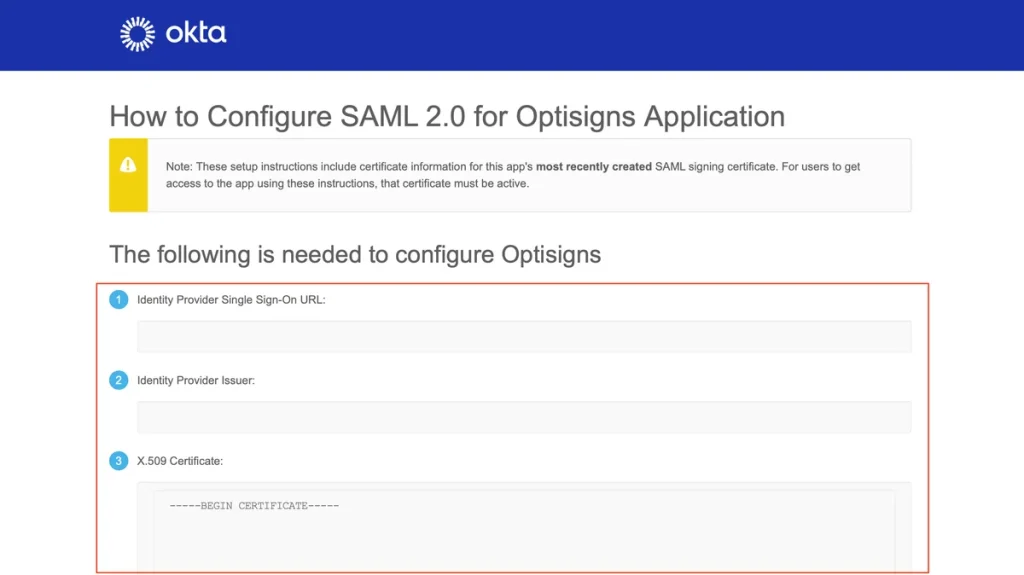

1. 画面右側の 「SAML設定手順を表示」 をクリックします。

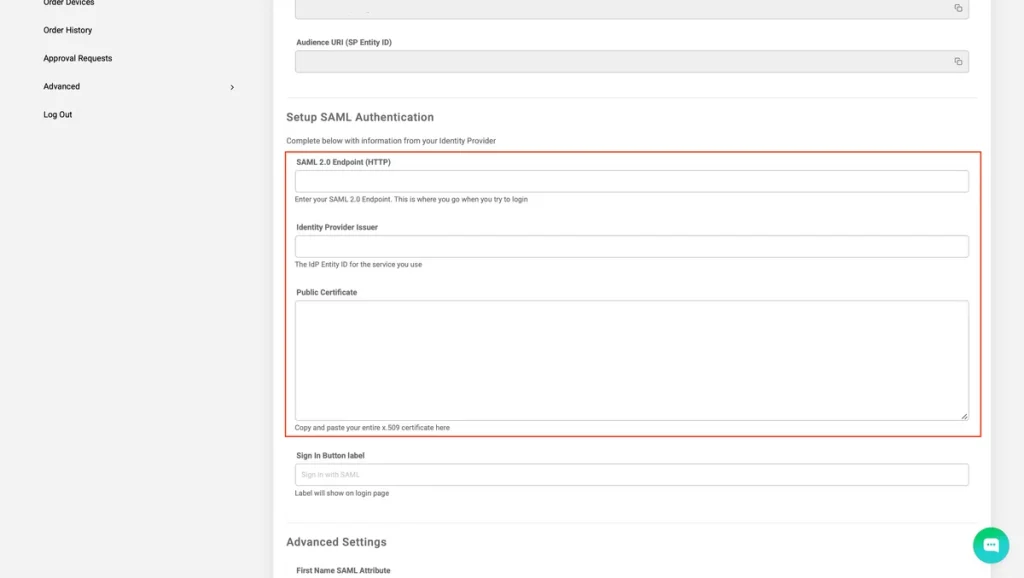

2. Okta 側で確認できる3つの項目をコピーし、OptiSigns の「Setup SAML Authentication(SAML認証の設定)」セクションに貼り付けます。

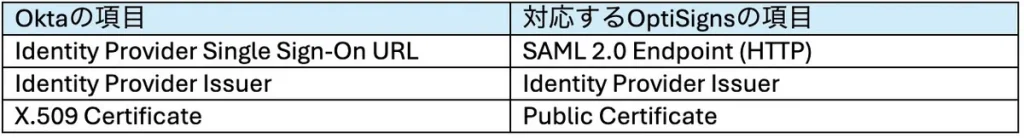

Okta と OptiSigns で対応する項目

Okta 側の項目

OptiSigns 側の項目

これで、IdPの構成が完了し、OptiSigns と Okta のIDを連携させるためのSAML認証設定が完了です。

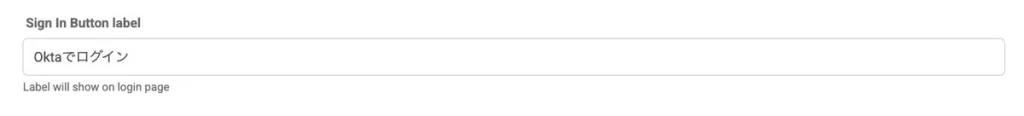

また、ユーザー体験をさらに向上させるために、「Sign In Button Label(サインインボタンのラベル)」をカスタマイズできます。

例:「Okta でログイン」 や 「ログイン」 に設定するとわかりやすいです。

3. 「Save(保存)」をクリック

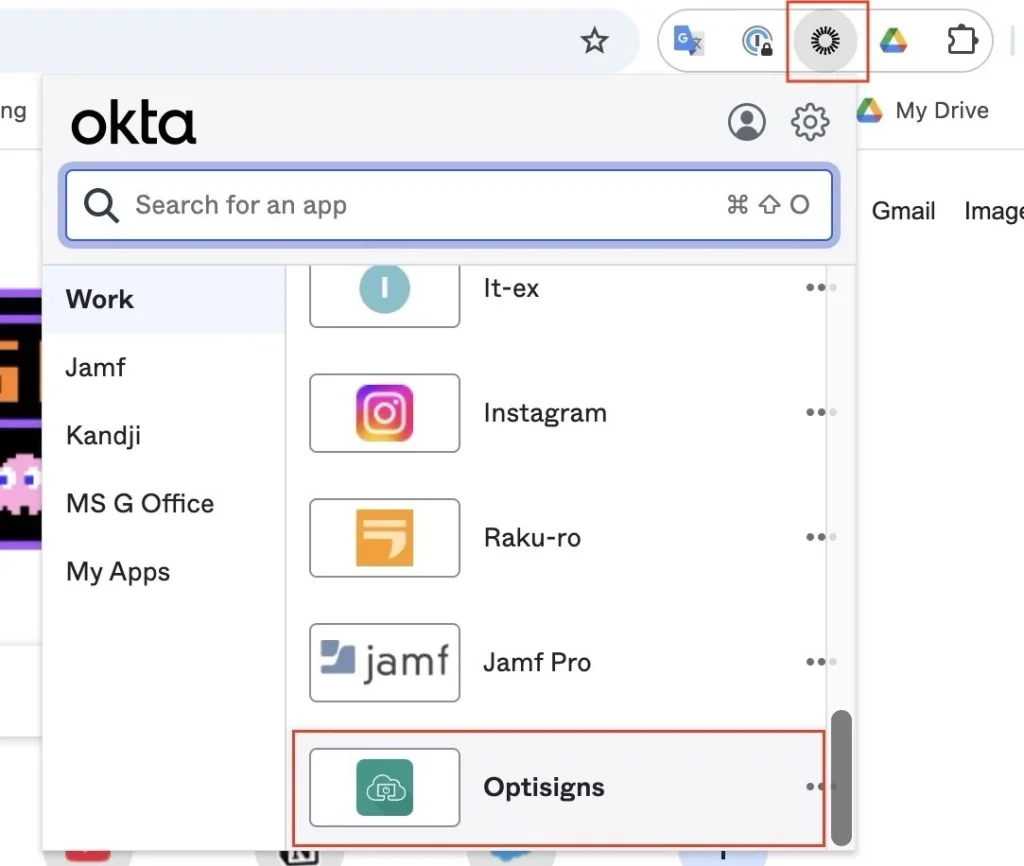

ブックマークアプリの作成方法

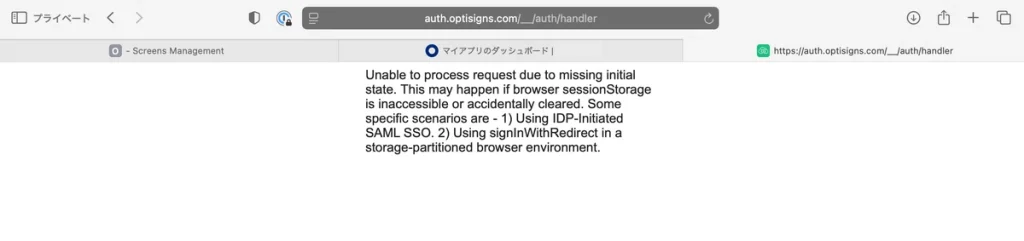

他のアプリの場合、Okta ダッシュボード/拡張機能を開いて目的のアプリをクリックするだけで自動的にログインできますが、OptiSigns ではシステム上の制限によりそれができません。Okta ダッシュボード/拡張機能から OptiSigns へのログインを試みると、次のようなエラーが表示されます。

そのため、Okta で OptiSigns アプリを作成するだけでなく、 Bookmark App (ブックマークアプリ) も併せて作成する必要があります。

1. OptiSigns アプリに移動し、「編集」をクリックします。

2. 「アプリケーションのアイコンをユーザーに表示しない」にチェックをいれます。

3. 最後のページに辿り着くまで「次へ」をクリックし、「終了」をクリックします。

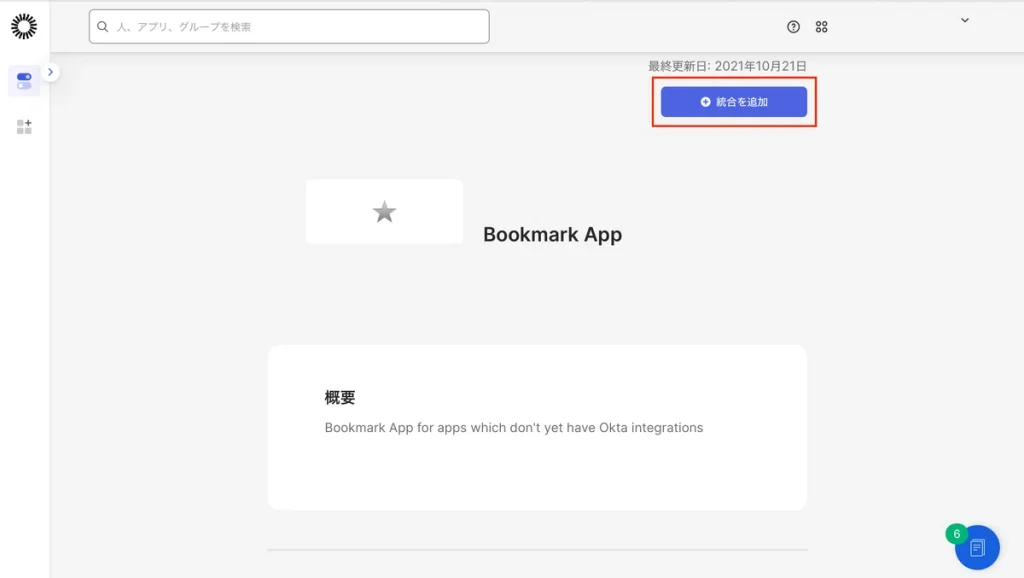

4. 次に、ブックマークアプリに移動し、「統合を追加」をクリックします。

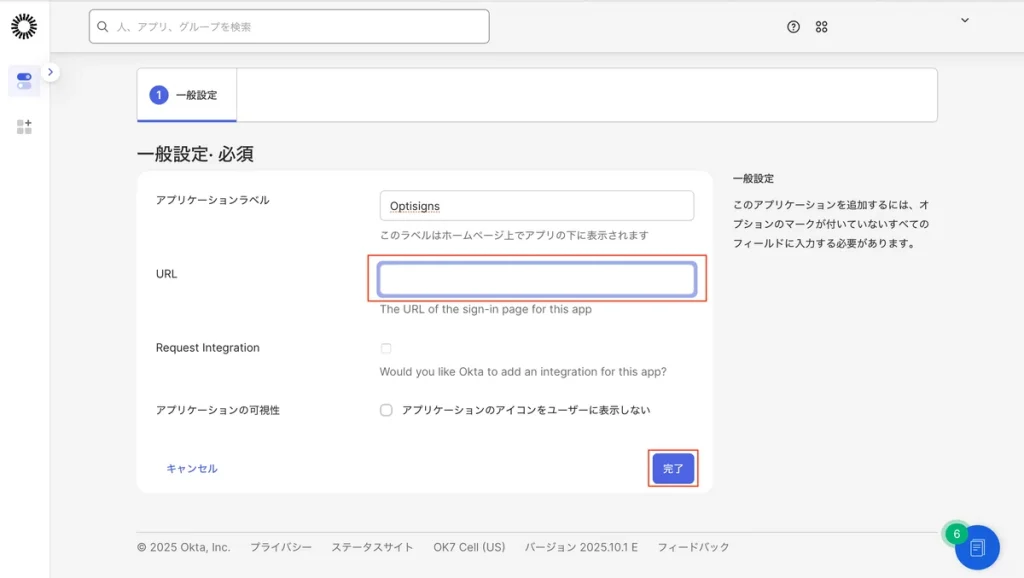

5. ブックマークの名前を「アプリケーションラベル」に入力します。

6. OptiSigns ログインページのURLをコピーし、「URL」に貼り付けます。

※ 混乱を避けるために、ブックマークアプリと OptiSigns アプリには異なる名前を付けることをおすすめします。

7. 「完了」をクリックします。

8. ブックマークアプリにもロゴをアップロードできます。

9. 「Close(しめる)」をクリックし、対象ユーザーグループに割り当てます。

これで、ブックマークアプリの作成は完了です。

Okta を経由してブラウザから OptiSigns へログインできるようになります。

Okta拡張機能からOptiSignsへログイン

ユーザーとグループの割り当て

管理者は、ユーザーとグループを OptiSigns に割り当てる際に、新しいユーザーまたはグループを作成するか、既存のものを検索して追加します。

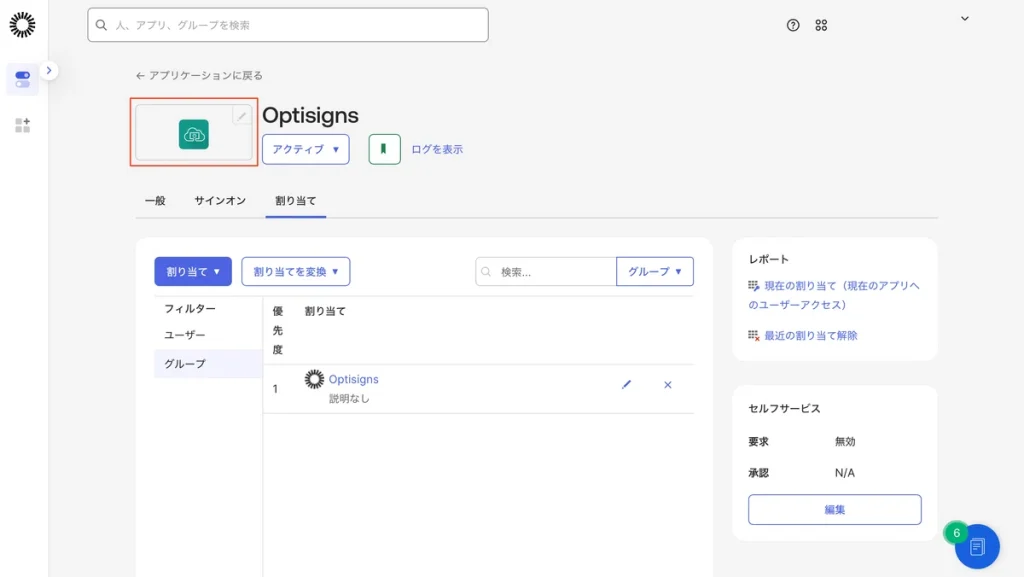

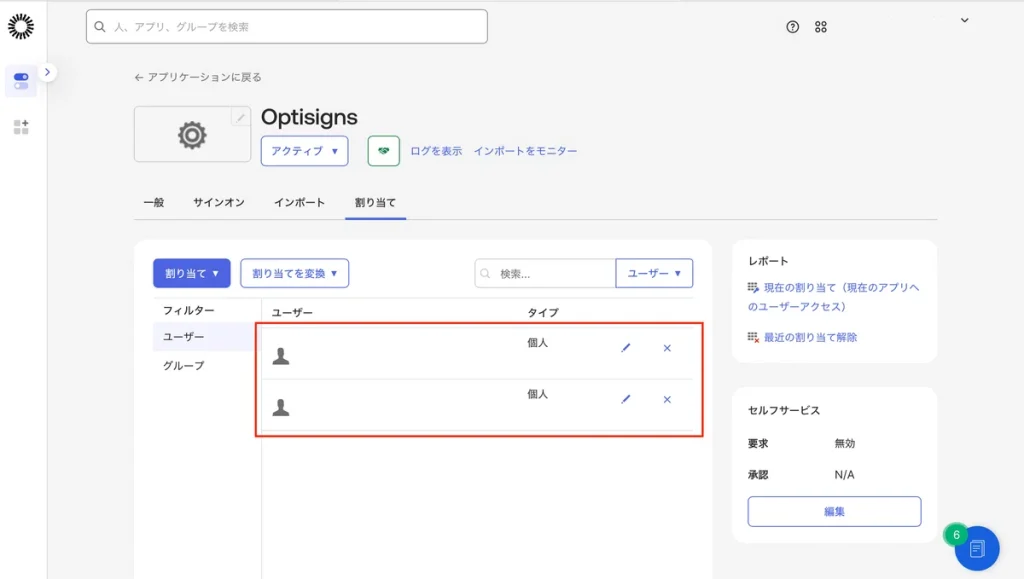

1. Okta で OptiSigns アプリに移動します。

2. 既存のユーザーかグループを検索し、追加・削除ができます。新しいユーザーの作成も可能です。

※ Okta での OptiSigns アプリのスコープとして、OptiSigns 用のユーザーグループを使用することを推奨します。こうすることで、後から Okta 管理者がユーザーの追加・削除・管理を簡単に行えるようになります。

3. ユーザーを追加したら完了です。

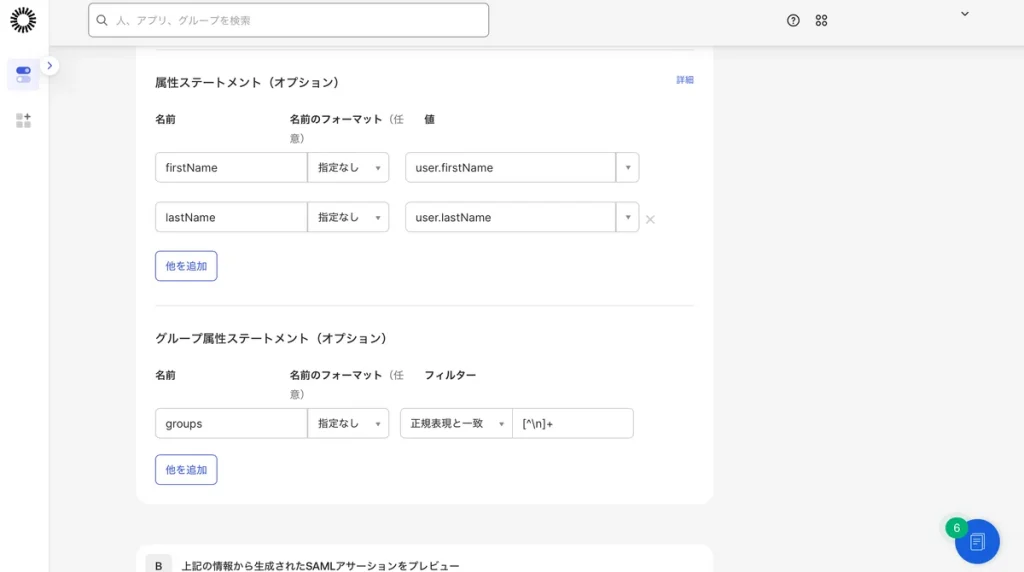

SAML属性の命名

詳細設定では、以下の3つの SAML属性(SAML Attribute) を設定できます:

- First Name SAML Attribute (名のSAML属性)

- Last Name SAML Attribute (姓のSAML属性)

- Group SAML Attribute (グループのSAML属性)

Okta のSAMLマッピングの属性ステートメント設定で、OptiSigns のSAML属性を使用して First Name(名)、Last Name(姓)、Group(グループ)を正しくマッピングします。

※ OptiSigns では、デフォルトで firstName、lastName、group の各属性を受け付けます。

これは、ユーザー存在しない状態でSSOで初回ログインする際に、IdP側のユーザー属性を OptiSigns の対応するフィールドにマッピングするためのプロセスです。

また、Okta と OptiSigns の間でユーザー名やグループ名の命名規則を統一することを推奨します。

※ Okta のSAML属性マッピングは、自動ユーザー作成する際のみ、使います。そのため、自動ユーザー作成を有効化する場合は、 Okta のSAML属性マッピングの設定が必要です。また、Optisigns 既存ユーザーの Firstname と Lastname は、Okta 側の情報と一致しない場合は、そのまま残り上書きされません。

詳細設定

OptiSigns の詳細設定では、 SAML属性の命名の他に、 Group Mapping (グループマッピング) の設定を行うことが可能です。

グループマッピングは、「ユーザー上書き」 を有効にした場合にのみ必要となります。 Okta でグループを作成した後、それらのグループを OptiSigns 内で特定のチームやロールに事前に割り当てることができます。これにより、ユーザーが自動的に正しいロールとチームに割り当てられるようになります。

注意点

SSOログイン時に表示されない設定項目について

通常、SSO経由で OptiSigns にログインする場合、以下の設定項目は表されません(オーナーや管理者に関わらず)。

- Company Settings (会社設定)

- Sub-Account Billing (サブアカウント請求)

- Coupons (割引)

- Order Devices (注文端末)

- Order History (注文履歴)

- Preferences (プリファレンス)

- Operational Schedule (運用スケジュール)

- Branding (ブランディング)

- Functional Locations (位置情報)

- SAML Single Sign on (SAML シングルサインオン)

- API keys (APIキー)

これらの設定項目は、ブランドポータルではよりシンプルな操作体験を提供するために非表示になっています。ブランドポータルはコンテンツ作成とスクリーン管理のみに特化した構成となっています。

一方で、ユーザーがSSOでログインしつつ、特定のURLからログインすることで、ユーザーはこれらの設定画面にアクセスできるようになります。

特定URLは「accountId」という情報で以下のように参考できます。

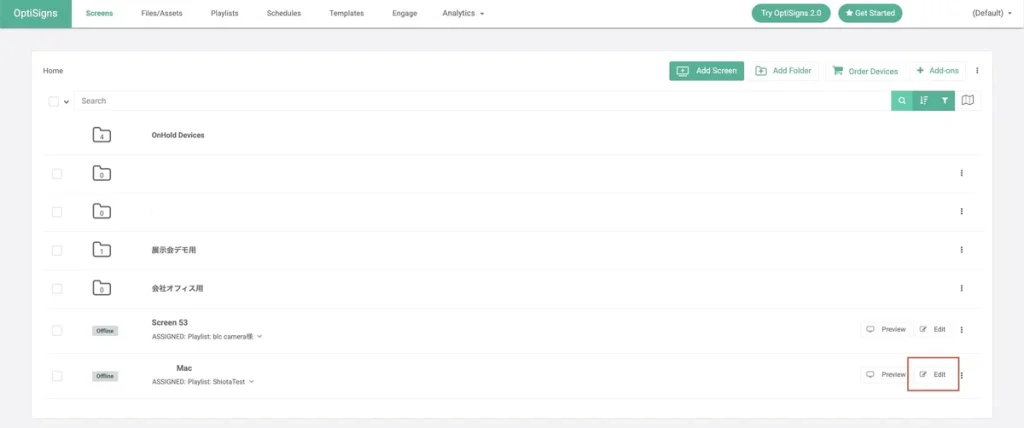

1. スクリーンの「Edit(修正)」ボタンをクリックします。

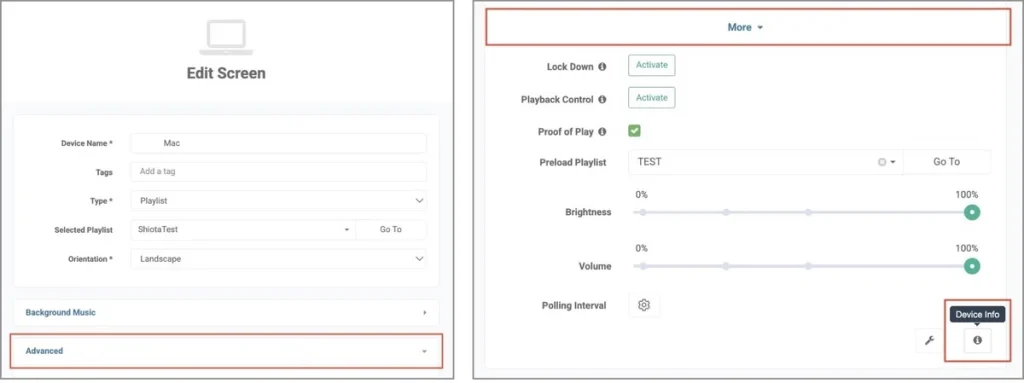

2. 「Advanced(詳細設定)」と「More(その他設定)」をクリックし、左下の「Device Info(端末情報)」をクリックします。

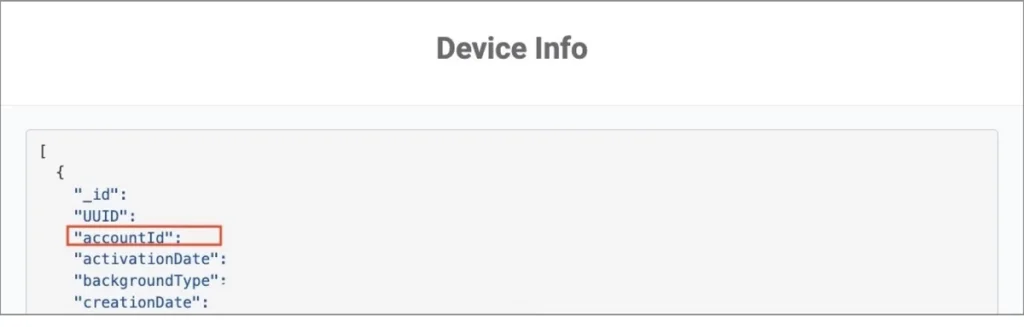

3. 「accountId」の右側に表示されている文字と数字をコピーします。

4. 「accountId」を以下のURLの最後に貼り付けます。これで、特定URLの作成が完了です。

https://app.optisigns.com/signIn/abc123def456

すべてのユーザーがこのURLからSSOでログインすることは可能ですが、セキュリティ上の観点から、アカウントオーナーや管理者のみの利用に限定することを推奨します。

アカウントオーナー(またはオーナーグループに割り当てられたユーザー)は「ユーザー上書き」が有効になっている場合、SSOでログインすることはできません。これは、請求やライセンスなどの主要なアカウント設定がオーナーアカウントに紐づいており、SSOによる上書きではこれらの情報を変更できないためです。

もし、すべてのユーザー(オーナーを含む)に対してSSOログインを必須にしたい場合、OptiSigns 側で一時的なオーナーユーザーを設定し、現在のアカウントを一時的に無効化する対応が可能です。その後、SSOを使用して新しいアカウントを作成し、この新しいアカウントをオーナーとして再設定します。この手続きには、OptiSigns サポートチームの対応が必要となります。

最後に

本記事では、 Okta と OptiSigns を活用したSSOログインを行えるようになる手順を紹介しました。

Okta と OptiSigns を連携することで、アクセス制御を効率化し、セキュリティも強化できます。 SSO設定を適切に行うことで、管理者の運用負担を軽減しつつ、ユーザーにとってもスムーズで安全なログイン体験を実現します。

最後まで読んでいただき、ありがとうございました。

以上、 営業企画の塩田とエンジニアのナムが担当いたしました。