【Okta】 Desktop MFA for macOS を展開して Mac へのログインを多要素認証にする

弊社でも Okta の取り扱いを開始しました!

今後、弊社の主な取扱製品であるMDM製品(Jamf Pro や Iru (旧Kandji))と組み合わせた便利な使い方など、blog にて発信していきたいと思います。

今回は、Okta Desktop MFA for macOS について、触れてみたいと思います。

この機能単体だけで使用するというよりは、Platform Single Sign-On と組み合わせて使用する方が一般的かもしれません。

1. Okta Desktop MFA for macOS でできること

macOS のログイン時に Okta の多要素認証を組み込み、端末レベルでセキュリティを強化することができます。

Okta Desktop MFA for macOS は、Okta のIDやアクセス管理機能を、デバイスのサインインエクスペリエンスに拡張する「Okta Device Access」の機能のひとつです。

ログインのユーザエクスペリエンスは以下のようになります。

① Mac のログイン画面でパスワード入力 ※1要素目

② Okta Desktop MFA for macOS による本人確認 ※2要素目

オンラインの場合:Okta Verify Push・Okta Verify コード等

オフラインの場合:デバイスアクセスコード

2. 利用前提

ちょっと利用前提がややこしいです。特に注意が必要点は以下2点です。

・Okta 環境は Okta Device Access の追加ライセンスが必要

・Mac にインストールする Okta Verify は管理コンソールからダウンロードする

(Jamf Pro ユーザなら Jamf App カタログの利用も可)

詳細は以下のとおりです。

- Okta 環境

– Workforce Identity Cloud (WIC)の契約があること

– Okta Identity Engine (OIE)を使用していること

– Okta Device Access ライセンスを保持していること(追加ライセンス) - macOS要件

– macOS 12 Monterey 以降(推奨:macOS 13 Ventura 以上) - (MFAアプリとしての) Okta Verify

– ユーザが Okta Verify を設定済みであること(MFAの一部として利用) - (Mac エージェントとしての) Okta Verify

– ログインする Mac に Okta Verify for macOS パッケージがインストールされていること - MDM (モバイルデバイス管理)

– Jamf Pro や Iru (旧Kandji) 等のMDMで Mac を管理していること

必須ではありませんが、Okta Device Access 用の構成プロファイルや Mac エージェントの配布をするための仕組みとしてあったほうが良いです

3. 設定開始

ざっくりいうと、下記リンク先のとおりです。

https://help.okta.com/oie/ja-jp/content/topics/oda/macos-mfa/configure-macos-mfa.htm

少しだけ、説明と画像を加えます。

3-1. アプリケーション作成 (Okta)

- 管理コンソール >[設定]>[アカウント]>[組み込みウィジェットサインインサポート)]の[Interaction Code (インタラクションコード)]チェックボックスが選択されていることを確認します。

- 管理コンソール >[アプリケーション]>[アプリケーション]に移動します。

- [アプリカタログを参照]をクリックし、 Desktop MFA を探して選択し、[統合を追加]します。

- [一般設定]にて、アプリケーションラベルの設定をして保存します。

- 作成されたアプリを構成します。

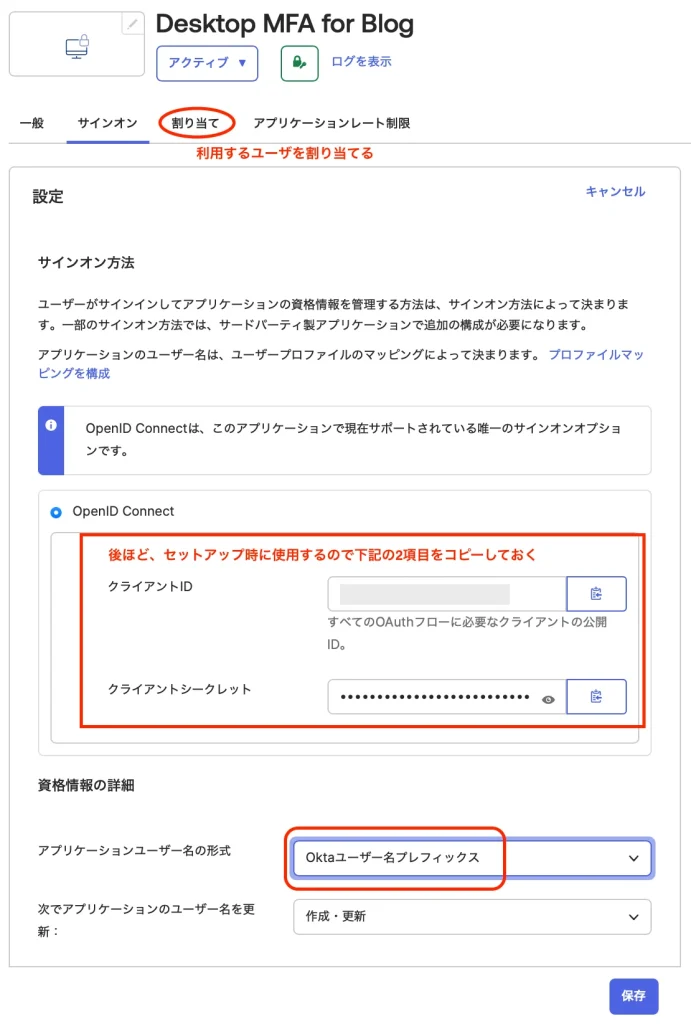

- 5- 1. [サインオン]タブで[アプリケーションユーザー名の形式]のドロップダウンをクリックし、[Oktaユーザー名プレフィックス]を選択します。

- 5- 2. [割り当て]タブで利用するユーザを割り当てます。

3. 5 – 1. サインオンタブの構成

3-2. Authentication Policy (Okta)

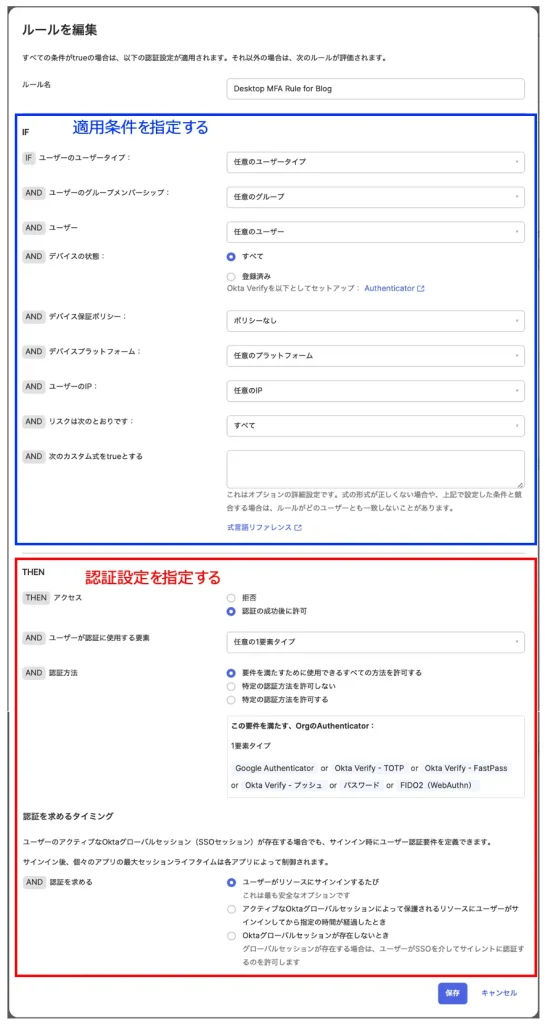

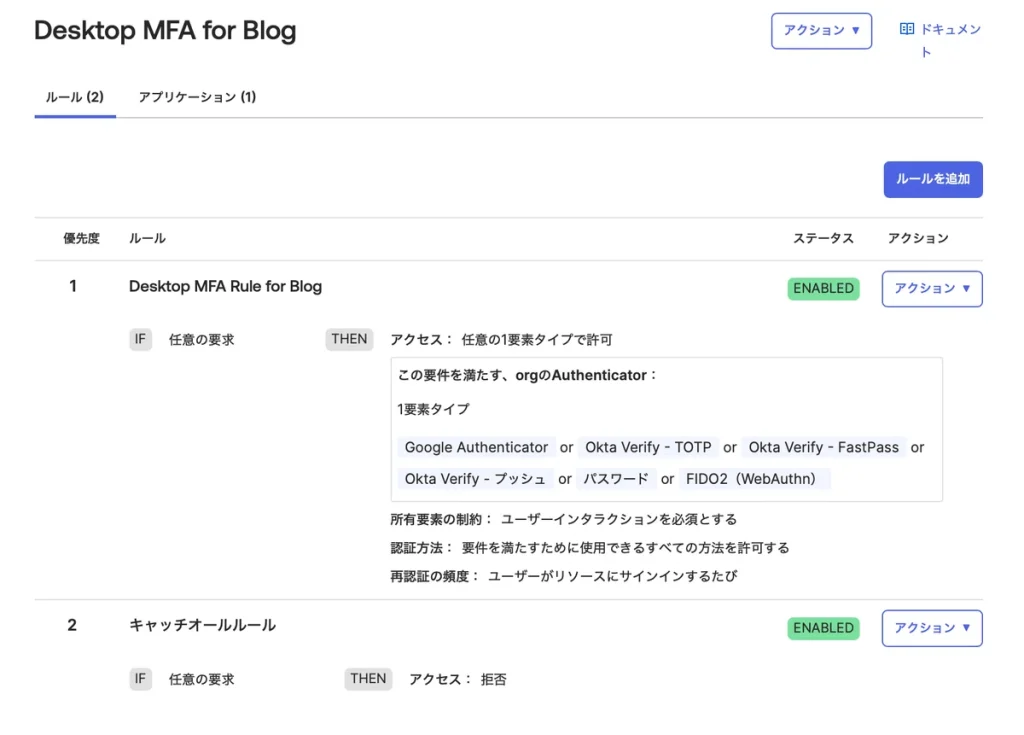

Desktop MFA アプリを統合すると、Desktop MFA 固有の認証ポリシーが追加されます。Desktop MFA を使ってサインインする際、このポリシーで指定した条件が真(True)であれば、指定した認証設定が適用されます。

ここでは、とにかく無条件でログイン時に多要素認証を要求するように設定をします。(実際の運用では、デバイスの状態やリスクなどを条件を考慮してください。)

- 管理コンソール >[セキュリティ]>[認証ポリシー]に移動します。

- 認証ポリシーの一覧に 3−1. で作成したアプリケーションと同名の認証ポリシーが自動作成されています。

- [ルールを追加]し、適用条件と認証設定を指定します。

3. ルールの編集

最終的に準備した設定

3-3. 構成プロファイルの配布 (MDM)

Jamf Pro や Iru (旧Kandji) のようなMDMから Desktop MFA の設定を行う構成プロファイルを配布します。

こちらの内容(Desktop MFA ポリシーをplistで追加する)を参考に、Desktop MFA 設定の構成プロファイルを作成します。

※今回の例は、Jamf Pro を使用します

設定例

3-3. 構成プロファイルの配布

構成プロファイルのアプリケーションとカスタム設定ペイロードを構成します。

<設定値>

環境設定ドメイン:com.okta.deviceaccess.servicedaemon

ファイルをアップロード:下記サンプルとOktaマニュアルを参照

アップロードファイルサンプル:DesktopMFA.plist

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "<http://www.apple.com/DTDs/PropertyList-1.0.dtd>">

<plist version="1.0">

<dict>

<key>DMFAClientID</key>

<string>ここに「3-1. アプリケーション作成」のクライアントIDを入力</string>

<key>DMFAClientSecret</key>

<string>ここに「3-1. アプリケーション作成」のクライアントシークレットを入力</string>

<key>DMFAOrgURL</key>

<string>ここに組織のURLを入力</string>

<key>LoginPeriodWithOfflineFactor</key>

<real>24</real>

<key>LoginPeriodWithoutEnrolledFactor</key>

<real>48</real>

<key>MFARequiredList</key>

<array>

<string>*</string>

</array>

</dict>

</plist>サンプルの設定値の内容は以下のとおりです。

- LoginPeriodWithOfflineFactor:24時間おきにオンライン要素を使用してログインが必要

- LoginPeriodWithoutEnrolledFactor:パスワードのみでログインできる要素設定の猶予時間は48時間以内

- MFARequiredList:すべてのローカルアカウントのログインが対象

その他、設定の詳細については Okta のマニュアルをご確認ください。

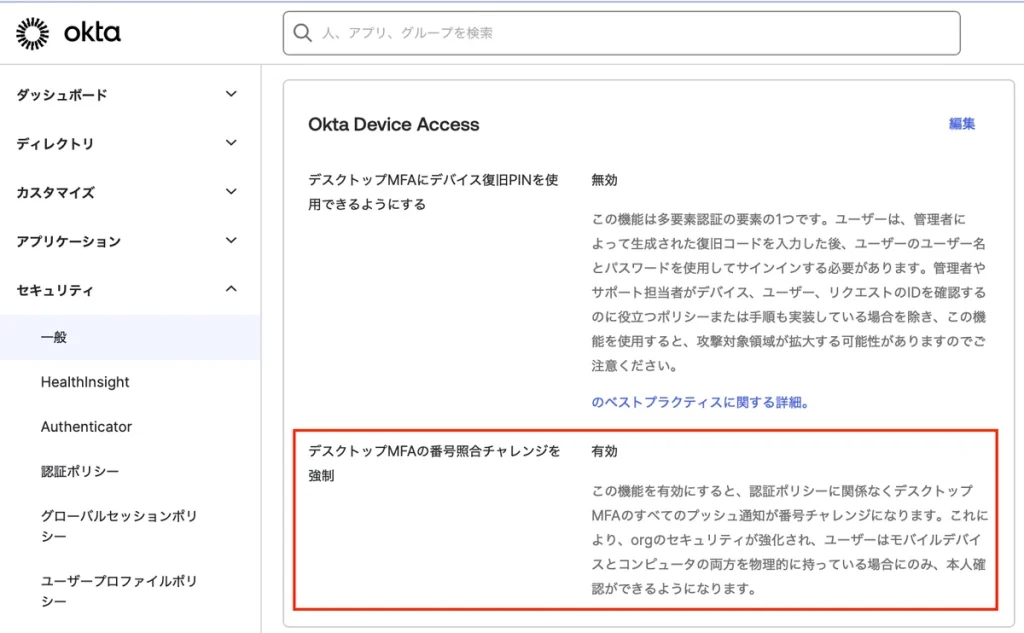

また、Okta のマニュアルには、Desktop MFA に番号照合チャレンジを強制適用する方法についても記載があります。必要に応じて設定してください。

管理コンソール >[セキュリティ]>[一般]から Okta Device Access の「デスクトップMFAの番号照合チャレンジを強制」を有効にします。

(オプション)番号照合チャレンジの強制

3-4. Okta Verify 配布 (Okta・MDM)

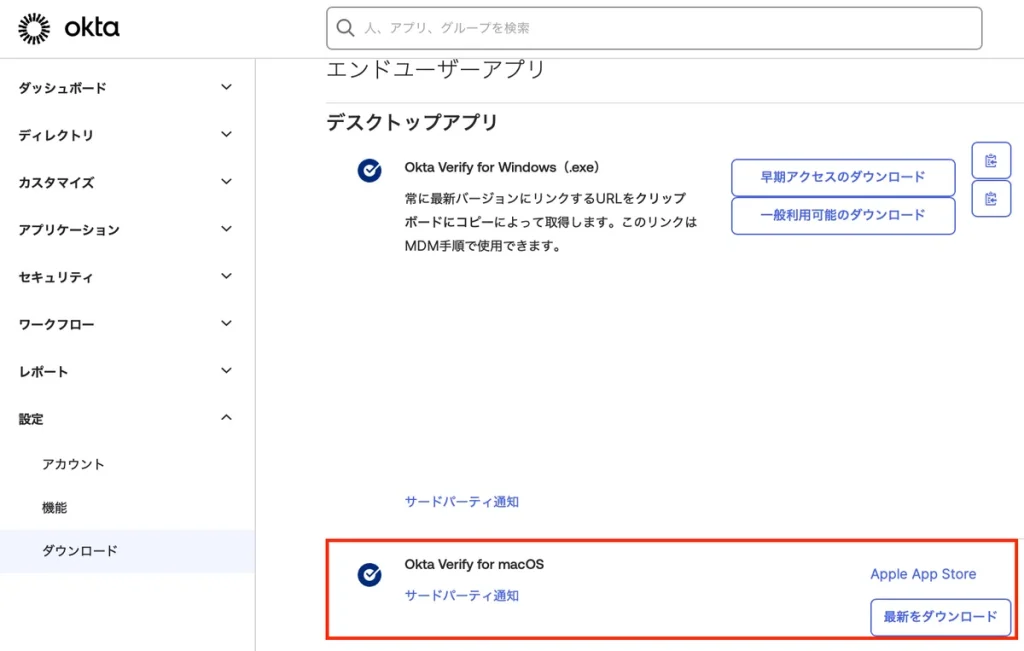

Okta Admin Console から Okta Verify for macOS パッケージをダウンロードして、MDMから配布します。

(Jamf Pro ユーザなら Jamf App カタログの利用も可)

App Store からのインストールでは Desktop MFA は動作しません。

- 管理コンソール >[設定]>[ダウンロード]画面の [エンドユーザーアプリ] > [デスクトップアプリ] から、「Okta Verify for macOS」パッケージをダウンロードする

- MDMへ取得したパッケージをアップロード

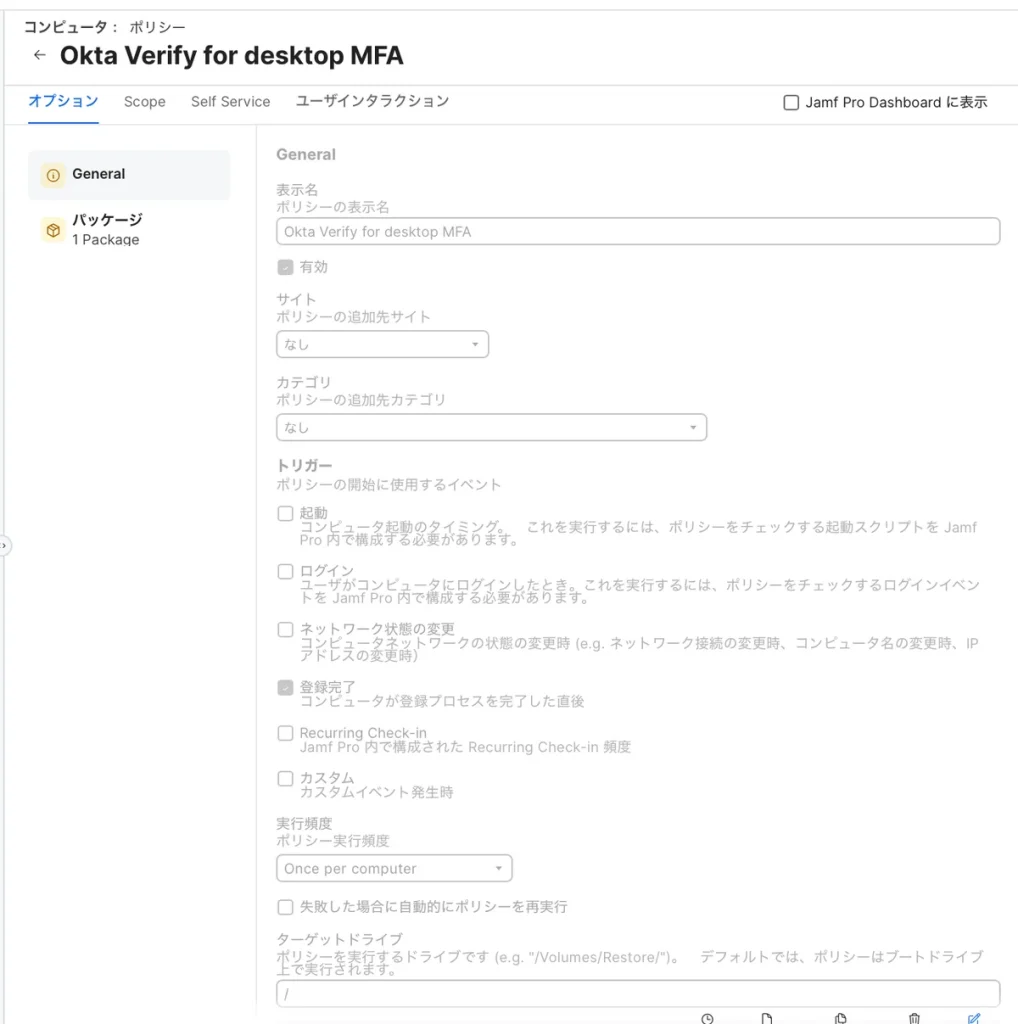

Jamf Pro の場合、[設定]>[コンピュータ管理]>[パッケージ]から - Okta Verify for macOS インストールポリシーを作成する。

Okta Verify for macOS のダウンロード

ポリシー設定例

パッケージには1.でダウンロードした Okta Verify for macOS のパッケージを設定してください。

トリガーや頻度は適宜設定してください。(ここでは登録完了時に1回実行する設定にしました。)

4. 動作確認

4-1. 初回動作(設定)

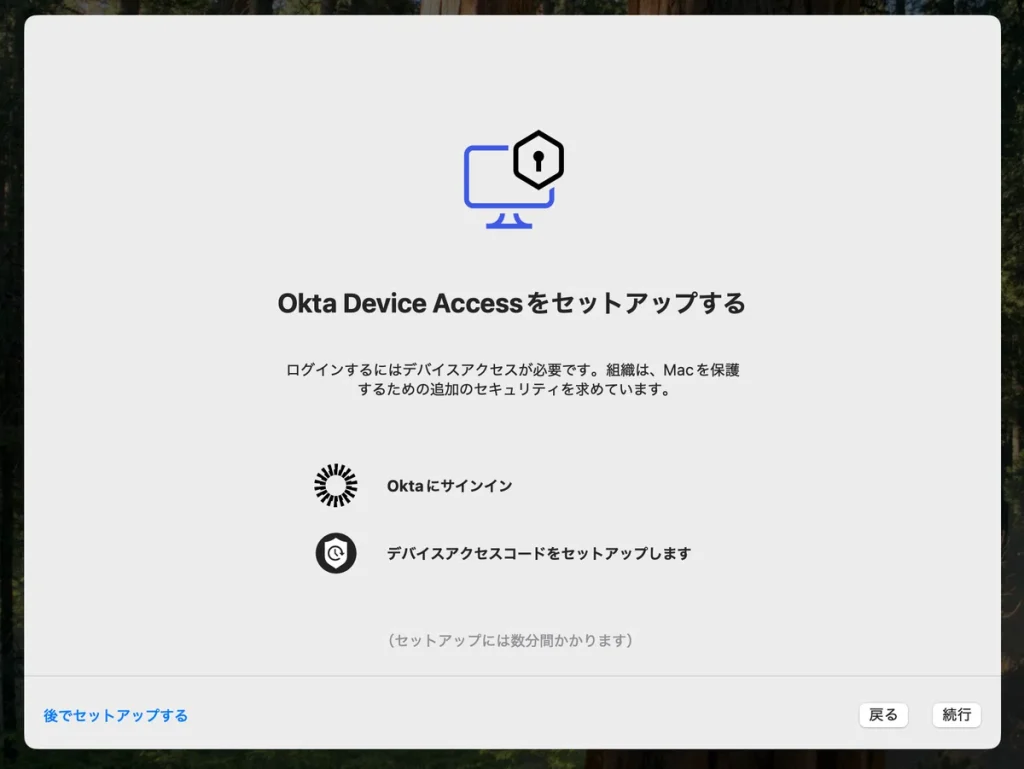

初回の動作では、Okta Device Access の設定(デバイスアクセスコード≒ワンタイムパスワード設定)が必要になります。画像のようなセットアップ画面が開きますので、案内に従って設定して下さい。

Okta Device Access セットアップ画面

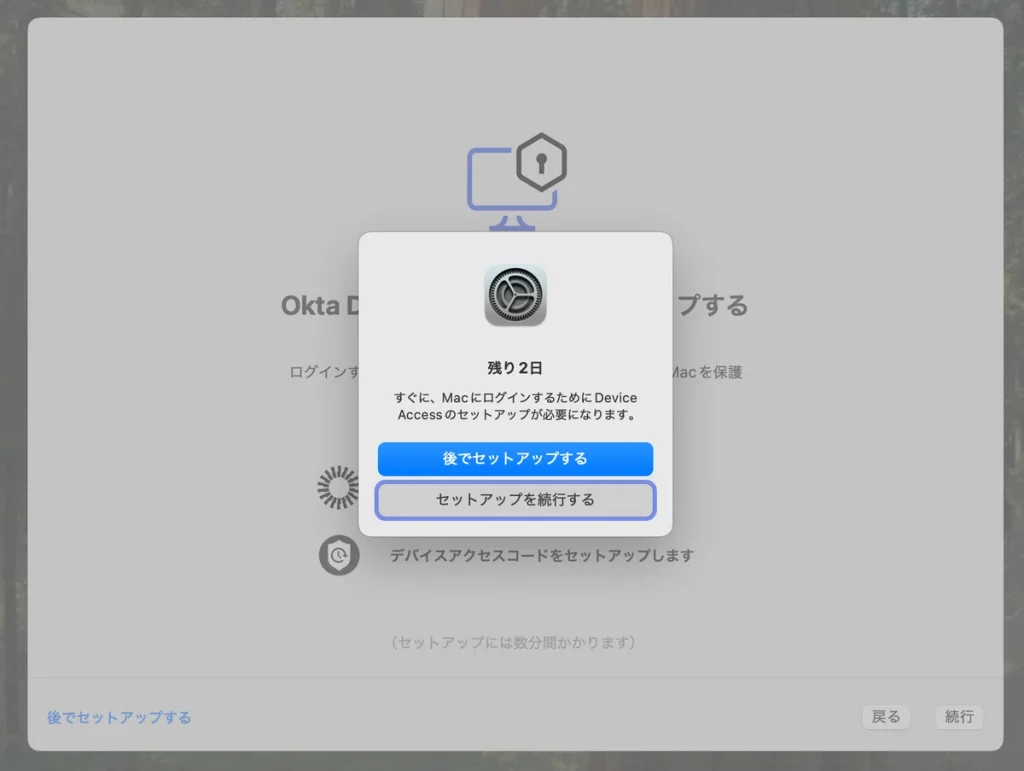

ちなみに、[後でセットアップする] を選ぶと、このような画面が表示されて指定日数以内でのセットアップを強制します。

[後でセットアップする]を選択した場合

日数は上述のプロファイルで指定可能です。画像の例では2日(48時間)で設定しています。

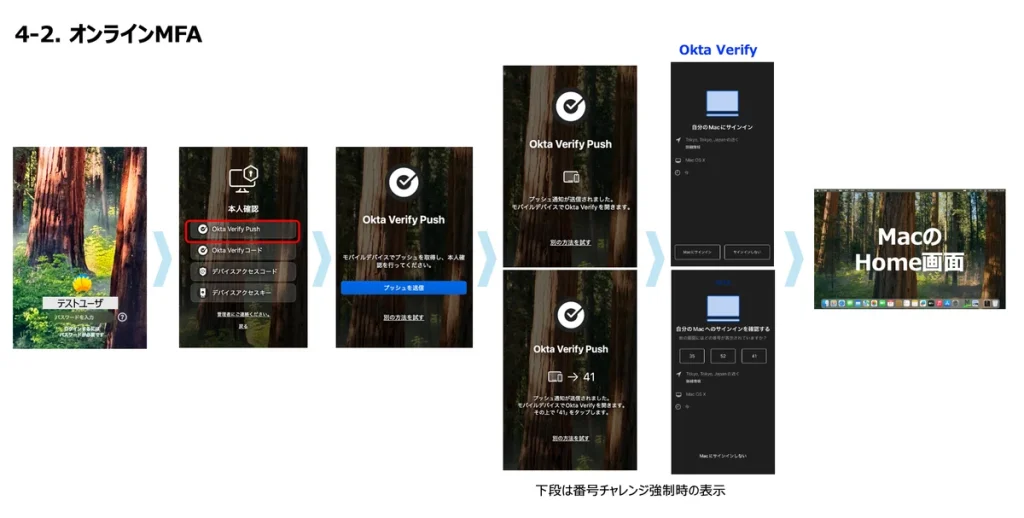

4-2. オンラインMFA

オンラインの場合は、表示されるいずれの方法でも認証可能です。

以下の流れで認証します(小さくてすみません。。クリックで拡大します)

オンラインMFAの画面遷移

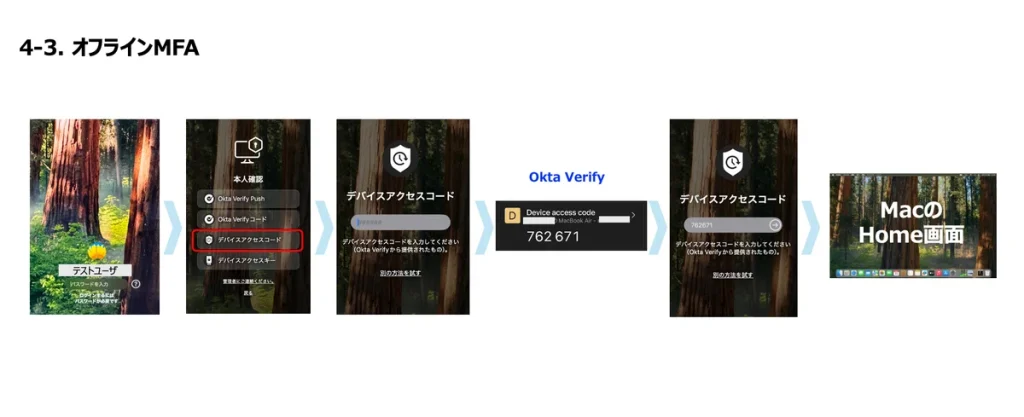

4-3. オフラインMFA

オフラインの場合は、4-1. 初回動作で設定したデバイスアクセスコード(ワンタイムパスワード)以外の認証はできません。

オフラインMFAの画面遷移

5. まとめ・注意点

簡単な設定とアプリ配布のみで Mac へのログインを多要素認証にすることができます。端末アクセスのセキュリティ強化を図りたい場合は便利な選択肢だと思います。(特に Okta ユーザの方であれば・・・)

- MFAはOSへのログイン時のみです。スリープからの復帰は対象外なので Touch ID などを設定しましょう。

- Mac へのログインを2要素認証にする場合、認証ポリシーは「任意の1要素タイプ」で設定するとよいです。(1要素目は macOS のパスワード認証)

- Okta Verify は必ず管理コンソールからダウンロードして配布してください。

(Jamf Pro ユーザなら Jamf App カタログの利用も可)

しつこいですが繰り返し言います。 App Store からのインストールではダメです。

うまく動かないかた、 App Store からのインストールで上書きされていませんか? ←これは私です ww

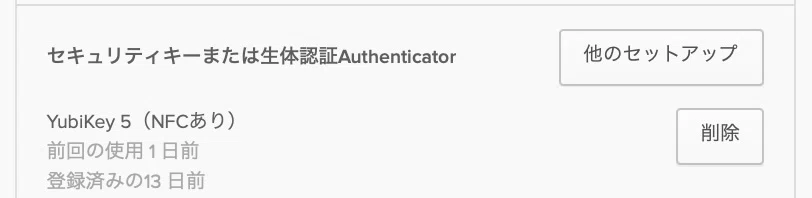

(おまけ)YubiKey 設定

手元にずっと使用していなかった YubiKey があったので、設定して使ってみました。

私が使用した製品はこちらです。YubiKey 5C NFC 設定自体は簡単でした。

アカウントの 設定 > セキュリティ方式 から、「セキュリティキーまたは生体認証Authenticator」から[セットアップ]を押下して認証を行った後、

以下のように表示される画面の指示に従ってセキュリティキーをアクティベートします。(アクティベート?と思いましたが、yマークをタッチするだけでした)

セキュリティキーの登録

登録が終わると、下の画像の様にセキュリティキーが追加され、

ログイン時のMFAにおいても使用できるようになりました。

Mac へのログイン時にデバイスアクセスキーを選択する

ただし、以下のような場合はセキュリティキーは使用できません。

- Desktop MFA に番号照合チャレンジを強制適用している場合

(検証時に設定していたことを忘れて少し焦りました) - Apple シリコンデバイスでUSB制限モードが「常に許可」になっていない場合

(接続を承認されてから3日以内は「常に許可」でなくても利用可能ですが、繰り返し許可をする必要があります)

macOS のログインウィンドウでのパスワードログインは残りますが、ログインは楽々でした! お好きな方はお試しください。

以上、 エンジニアの中峯が担当いたしました。

最後まで読んでいただき、ありがとうございました。